GData TotalProtection 2013, Test Antivirus

E greu să faci un test de antivirus, sau de pachet de securitate, și să vii cu niște concluzii relevante încă de pe parcursul testelor. Așa că voi face o evaluarea foarte simplă, o evaluare din punctul meu de vedere, iar voi veți vedea dacă vă regăsiți în criteriile pe care le voi utiliza eu și veți decide dacă e un program pe care vreți să îl încercați și voi.

Voi lua deci pas cu pas toată experiența mea și vă voi împărtăși impresiile mele. Despre teste comparative poate vorbim, dar la final. Așadar:

Primul contact: Descărcarea

Prima impresie oarecum pe minus: pachetul software are peste 800 mega. Nu l-ai putea pune pe un CD. Totuși, nimeni nu mai folosește CD-uri, nu? Descărcarea a durat câteva secunde probabil fiindcă s-a făcut de pe un server din Germania, nu din China sau de aiurea. Putea fi și mai rău, deci până aici notă de trecere.

Pasul 2: Instalarea

După lansarea instalării se face întâi o dezarhivare a pachetului din arhiva compactă. Dezarhivarea s-a făcut extrem de repede, ceea ce mă face să cred că dimensiunea pachetului se datorează în parte și faptului că arhivarea s-a făcut fără o compresie agresivă.

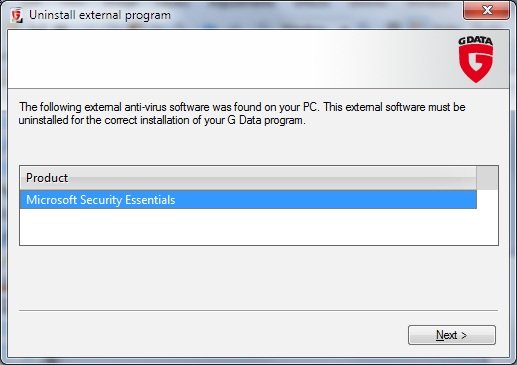

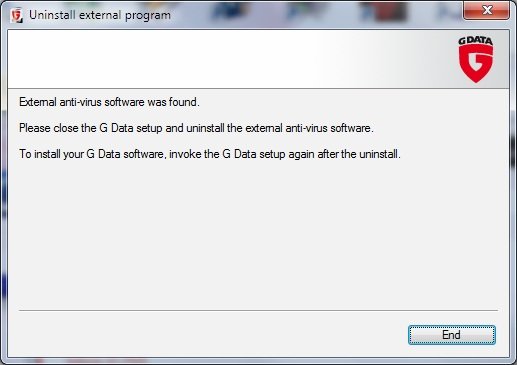

Totuși, o problema: după ce începe instalarea efectivă sunt anunțat că am deja un alt anti-virus pe care trebuie sa il dezinstalez. Dar avand in vedere ca am Microsoft Security Essentials, mi se pare neplacut ca trebuie sa il dezinstalez, mai ales ca nu-l consider un antivirus „adevărat”…

Mă așteptam ca atunci când apăs pe next să îmi dezinstaleze automat sau măcar să îmi lanseze dezinstalarea celuilalt antivirus. Din păcate trebuie să o fac singur, și în etapa asta mă întreb dacă MS Security Essentials poate fi intr-adevăr dezinstalat.

Dar se pare că vom încerca… Ei bine nu… După ce am apăsat pe End, se pare că pot totuși să instalez în continuare pachetul GData, fiindcă procesul continuă cu un ecran obișnuit de instalare…

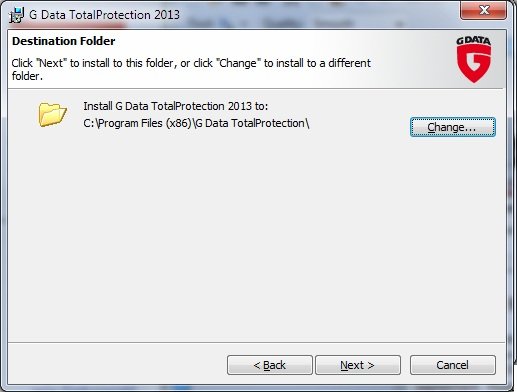

Am ales ca orice utilizator avansat opțiunea Custom și am ajuns la ecranul de selecție folder, unde am constatat oarecum indirect că e vorba de o aplicație pe 32 de biți.

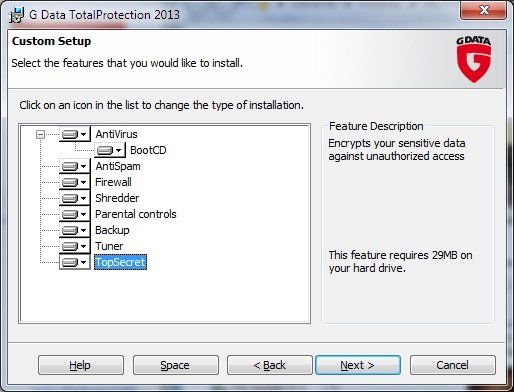

Ajuns la opțiunile ce pot fi selectate pentru a fi instalate, am ales să instalez tot, pentru a putea testa componentele.

Veștile bune?

- poți crea un cd bootabil cu care să scanezi fără să fii sub influența vreunui virus

- un Shredder pe care în mod normal nu l-aș folosi, dar alții l-ar putea considera foarte util dacă lucrează cu informații sensibile, și un modul conex pentru encriptarea informațiilor ce trebuie protejate.

- un modul de control parental pentru cei care configurează calculatorul copiilor.

- un modul interesant (sper) pentru optimizare sistem, pe care am început să îl apreciez când l-am văzut la KingSoft PC Doctor.

- module pentru AntiSpam, Backup, Firewall

La pasul următor am putut bifa:

- Download virus signatures hourly

- Provide weekly backup

dar sper să le pot configura ulterior din interfață.

Instalarea efectivă ce a urmat a durat 2 minute, dar ești prevenit că ar putea dura „câteva” minute. Apoi am introdus licența și am instrodus niște date, cu care am fost înregistrat, și am putut debifa înscrierea la oferte publicitare.

Înainte să apeși pe Finish mai poți debifa și „Restart computer now (recommended)”. Să sperăm că va funcționa, altfel e posibil să pierd tot ce am scris până acum. Ajungem deci la pasul

3. Actualizarea

Totul a mers ok, programul s-a dus cuminte în zona de iconițe, de unde l-am adus în prim-plan ca să discutăm.

Actualizarea definițiilor se face foarte simplu cu un click pe data ultimei actualizări, care era roșie, deci atractivă. Actualizarea a durat relativ mult (2 minute, download + instalare efectivă), dar probabil fiindcă e vorba de primul update. S-au actualizat pe rând Engine A, Engine B și Whitelist. Scria undeva în descriere că e dual-engine, vom reveni poate mai târziu să studiem ce înseamnă acest lucru.

4. Utilizarea

Interfața e foarte intuitivă și toate setările și opțiunile disponibile pot fi accesate în doar câteva clickuri. Am putut lansa antivirusul, configura firewall-ul, seta ce opțiuni am dorit pentru protecția web, antispam și așa mai departe.

Am lansat și Tuner-ul, care optimizează sistemul, din fericire doar după ce am intrat în setări și am ales ce mi se părea că trebuie făcut, sau mai bine zis după ce am exclus din optimizare lucruri care nu vreau să fie „optimizate”, adică șterse, cum sunt parolele pe care cu multă trudă le-am adunat în Google Chrome.

Acestea fiind spuse, interfața e foarte prietenoasă, încărcarea sistemului mai mult decât decentă, opțiunile pentru toate modulele, de la AntiSpam la Firewall foarte configurabile, și nu-mi mai rămâne decât să revin în câteva zile după ce îl voi lăsa să își facă treaba și voi vedea cât de bine se achită de sarcinile pentru care a fost construit.